1) reflect attack

反射攻击

1.

Transform payload attack on main mode and reflect attack on pre-shared secret of main mode in IKE protocol were observed.

分析了因特网密钥交换协议 (IKE)易于遭受的两种攻击 :针对 IKE主模式协议的变换载荷攻击和针对IKE主模式中预共享秘密认证协议的反射攻击 。

2) reflection attack

反射攻击

1.

Refer to representative DOS attack techniques, such as SYN flood, reflection attack, we give four DOS attack techniques against SIP: INVITE flood, DNS query flood, REGISTER flood and reflection attack.

参考如SYN Flood和反射攻击等典型拒绝服务攻击技术,设计了四种典型的针对SIP的拒绝服务攻击方式:INVITE请求消息洪泛,DNS查询请求洪泛,注册消息洪泛以及反射攻击,并结合模拟攻击实验,对SIP在面对拒绝服务攻击时的脆弱性进行了研究和分析。

3) offensive reflex

攻击反射

4) anti-radiation UCAV

反辐射无人攻击机

1.

Based on the research of the control principle of anti-radiation UCAV guidance,and a simulation model of guidance system for anti-radi aircraft based on dynamic simulation is built.

基于反辐射无人攻击机导引头控制原理,在建立反辐射无人机末制导系统数学模型的基础上,根据反辐射无人机的作战环境和特点,分析了反辐射无人攻击机攻击弹道预定过载参数的影响,并依据反辐射无人攻击机的弹道运动方程进行了仿真运算,选取了最佳的攻击弹道。

5) counterattacks

[英]['kauntərə,tæk] [美]['kaʊntərə,tæk]

反攻击

1.

This Paper researches the methods of attacks and counterattacks.

数字水印是一种较新的数字产品版权保护技术,本文系统研究了数字水印技术常用攻击和反攻击方法,并对未来的发展进行了展望。

6) salvo attack

齐射攻击

1.

In the case of salvo attacks which require missiles to hit the target simultaneously,both centralized and distributed coordination algorithms ar.

针对要求多导弹同时击中目标的齐射攻击问题,本文基于可以控制导引时间的制导律推导出了集中式和分布式两种协调算法。

补充资料:AutoCAD中倒影和反射的渲染步骤

有朋友问过我渲染的方法和步骤,我也觉得这是个学习和交流的好机会,在此,我就把我的步骤简单的描述一遍,希望新手能够有点启发,高手能够给予一些指点.

就以水晶球为例来演示:首先,绘制一个球体和一块底版,入图所示.

图1

在渲染工具栏里选择"材质",从"材质库"中选择木板和白色玻璃,分别附着在底版和球体上.选中木版材质,点击"修改".

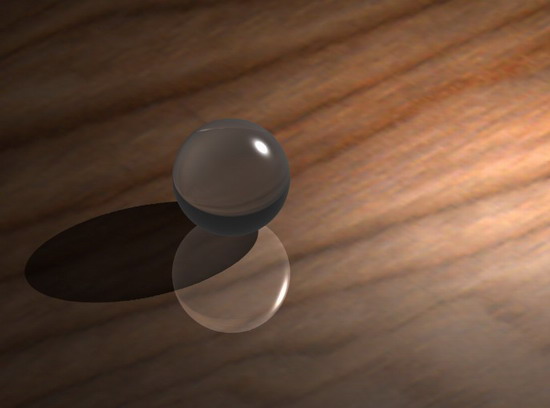

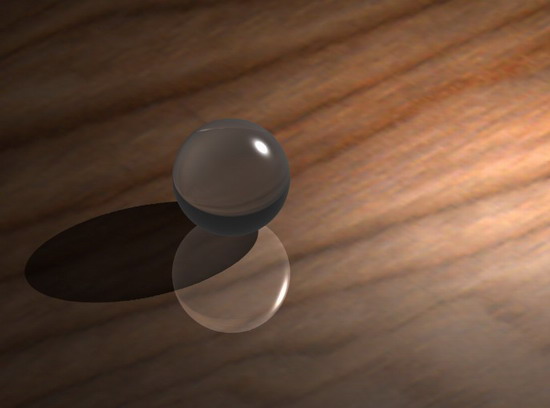

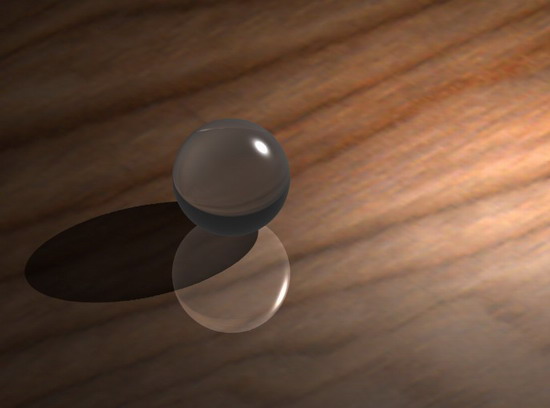

图2

如图所示,选择"反射",将"镜像"勾上,反射值可根据效果来任意修改."确定".

图3

材质附着好后再来添加光源,以达到倒影的效果.

在渲染工具栏里选择"光源",点击"新建",我们把光源名命名问"1",再点击"修改",如图.

图4

选择"平行衰减",将"阴影打开"勾上.光源强度值可根据效果来调节.再点击"修改"来放置光源1的位置,如图:

图5

光源位置如图所示,可任意移动放置.

图6

材质附着和光源位置都完成了,现在需要修改一下"渲染"对话框的选项,点击渲染工具栏里的"渲染",如图:

图7

选择"其它选项",如图选择"高"."确定".

图8

选择"工具","选项","显示",将显示精度设置成如图数值.

图9

现在就可以开始渲染了,选择渲染工具栏中的"渲染","确定",等待渲染效果生成,最后效果如图:

说明:补充资料仅用于学习参考,请勿用于其它任何用途。

参考词条